Os ataques cibernéticos estão em constante evolução. Com a migração dos processos empresariais para Internet, os invasores criaram novas estratégias para achar vulnerabilidades em sistemas.

Eles são capazes de roubar dados confidenciais e até transferir fundos para outras contas, causando muitas dores de cabeça, prejudicando a imagem da empresa no mercado e até gerando multas e outras sanções.

Para evitar que esses métodos maliciosos atinjam a sua organização, comece protegendo uma grande fonte de dados: o seu e-mail. Vamos lá?

O que é ataque cibernético?

Ataques cibernéticos são ações deliberadas de hackers ou criminosos cibernéticos em geral para comprometer sistemas, redes, infraestruturas de tecnologia ou dispositivos.

São atividades maliciosas que, ao encontrar explorar vulnerabilidades em sistemas, conseguem causar vários tipos de danos, como roubar dados, roubar capital ou ganhar acesso não autorizado a estruturas inteiras.

Com o aumento do trabalho digital, as tentativas de ataques cibernéticos representam um risco ainda mais crítico para as empresas. Então, se houver qualquer vulnerabilidade de dados na sua organização, é hora de investir em cibersegurança e garantir a sustentabilidade dos negócios.

Quais são os tipos de ataque cibernético?

Confira alguns tipos de ataque cibernético:

Phishing

Os criminosos cibernéticos enviam e-mails mensagens de texto ou até notificações falsas, que parecem ser de organizações legítimas, mas com links ou anexos maliciosos que podem roubar informações ou instalar malwares.

Normalmente, eles imitam empresas conhecidas, como bancos ou lojas virtuais. Por exemplo: você recebe um e-mail aparentemente do seu banco pedindo para atualizar sua senha, mas um link direciona para um site falso que rouba seus dados de acesso.

Malware

O Malware é um software malicioso que, depois de baixado, pode propagar códigos para atender às finalidades de pessoas mal intencionadas.

Ele se instala no computador ou celular sem o seu consentimento, como, por exemplo, quando o vírus se disfarça de programa útil, como um antivírus gratuito falso, e, ao ser instalado, passa a roubar as suas informações ou danificar arquivos.

DDoS

Os ataques DDoS (Distributed Denial of Service) servem para desativar um site ou não disponibilizar redes para usuários legítimos. Os sites ou redes são inundados com tráfego dos invasores até travar.

Exemplo: os invasores usam uma rede de computadores infectados para bombardear um site com milhões de acessos ao mesmo tempo, e, durante grandes eventos de venda online, como a Black Friday, os sites de e-commerce podem ser alvos de DDoS para derrubar a concorrência.

DoS

O ataque de negação de serviço, conhecido como DoS, é quando os hackers sobrecarregam um sistema, rede ou site, causando a paralisação.

Diferente do DDoS, esse ataque vem de uma única fonte, mas com o mesmo objetivo: a sobrecarga. Por exemplo: um hacker pode usar um único servidor para enviar milhares de requisições por segundo a um site pequeno, até ele sair do ar.

Ransomware

No ransomware, o malware criptografa os dados ou arquivos do usuário e exige um pagamento em troca do desbloqueio.

Um caso famoso desse ataque foi o WannaCry, um crypto-ransomware que, em 2017, afetou hospitais, empresas e órgãos públicos no mundo todo, bloqueando o acesso a dados importantes.

MitM

O ataque Man-in-the-Middle (MitM) acontece quando os criminosos interceptam a comunicação entre duas partes (como você e um site) para roubar dados.

Um exemplo comum é em redes Wi-Fi públicas: você acessa o Wi-Fi de um café e, sem saber, um hacker está capturando todas as informações que você digita, como senhas e dados bancários.

Ataque de força bruta

O ataque de força bruta é uma tentativa de ganhar acesso a um sistema através da repetição de códigos. Aqui, os hackers tentam adivinhar a senha testando manualmente milhares de combinações.

Por exemplo: ao tentar invadir o painel de administração de um site, eles usam softwares que testam automaticamente as senhas até acertarem a correta.

Ataque ao DNS

A ameaça ao DNS ataca a disponibilidade ou a estabilidade do Sistema de Nomes de Domínio, ou seja, dos nomes para computadores da rede. Ou seja, o hacker manipula o sistema que traduz endereços como www.seubanco.com.br em endereços IP.

Então, você digita o endereço correto do seu banco, mas o ataque faz com que você seja redirecionado para um site falso, visualmente idêntico, que rouba seus dados.

Botnets

Botnets são redes de computadores controlados por terceiros (sem o conhecimento do proprietário). Normalmente fazem parte de um ataque de negação de serviço distribuída, envio de Spam, roubo de dados ou malwares.

Nesse caso, o hacker controla tudo remotamente. Por exemplo: ele pode usar milhares de computadores de usuários comuns (sem que eles saibam) para enviar milhões de e-mails de spam ou lançar um ataque DDoS contra um site.

Quem faz o ataque cibernético?

O ataque cibernético é realizado por indivíduos ou grupos com diferentes motivações, mais conhecidos como cibercriminosos ou hackers.

Esses atacantes podem ser desde pessoas comuns com conhecimentos técnicos em busca de lucro fácil até organizações criminosas estruturadas, maiores e com sistemas organizados, que atuam em escala global.

Em alguns casos, os ataques são conduzidos até mesmo por grupos patrocinados por governos, com interesses políticos, econômicos ou de espionagem.

As motivações variam: roubo de dados pessoais ou financeiros, chantagem por meio de sequestro de informações (ransomware), interrupção de serviços online (como nos ataques DDoS), ou simplesmente causar prejuízos e instabilidade para empresas, órgãos públicos e usuários.

Dados de ataque cibernético no Brasil

Você sabia que, segundo pesquisa da CNN, o Brasil é vice-campeão em ataques cibernéticos, com 1.379 ataques por minuto?

Em apenas 12 meses, o estudo registrou mais de 700 milhões de ataques cibernéticos no Brasil. Segundo o Panorama de Ameaças para a América Latina 2024, o país detém o título de 2º lugar com mais ataques deste tipo no mundo.

O phishing, que consiste em enganar a vítima para roubar dados, representa 90% dos ataques.

Segundo a ISH Tecnologia, o problema afeta grandes empresas de diversos setores no país. Outubro e dezembro foram os meses mais críticos - períodos marcados por alta no varejo, com feriados como o Dia das Crianças e o Natal.

O cenário é preocupante, e mostra a importância dos investimentos em cibersegurança para garantir a proteção e a própria existência sustentável das empresas. Mais do que nunca, a proteção digital é essencial.

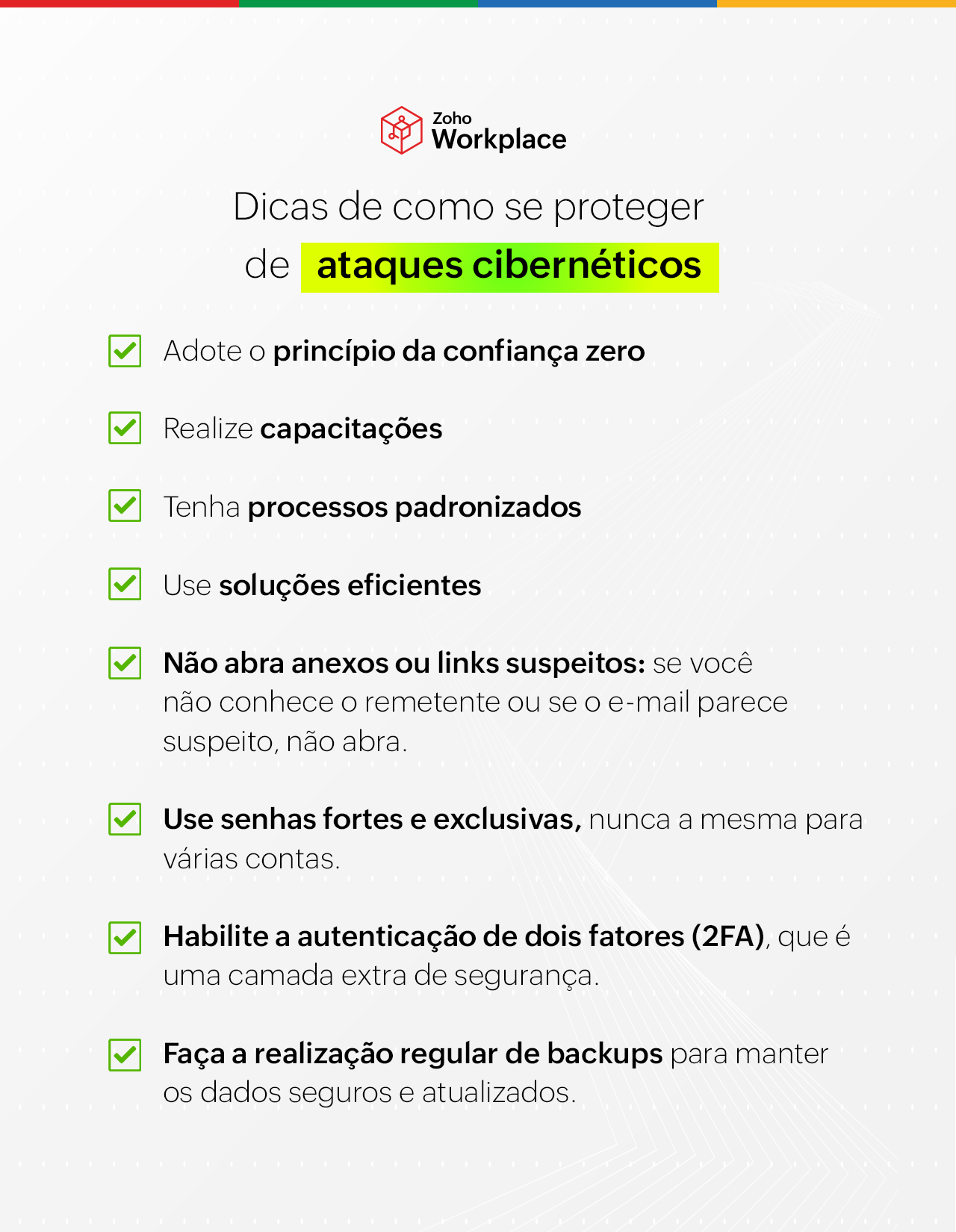

Como se proteger de ataques cibernéticos

A prevenção contra ataques cibernéticos envolve várias práticas para manter o e-mail seguro. Então, se você quer começar a sua, confira algumas estratégias:

1. Adote o princípio da confiança zero

A metodologia da confiança zero entende que não é mais possível operar da mesma forma várias tarefas que antes pareciam simples. Até uma solicitação de acesso, que antes parecia tão confiável, deve ser verificada.

2. Realize capacitações

Treine a sua equipe nas práticas de segurança cibernética, não apenas os profissionais de TI. Todos os colaboradores devem trabalhar juntos para manter a empresa longe de ataques, usando corretamente as ferramentas, protegendo dispositivos e mais.

3. Tenha processos padronizados

Desenvolva diretrizes para que a equipe saiba atuar no mundo digital, prevenir, detectar e reagir a um ataque. Atualize esses procedimentos com regularidade para evitar vulnerabilidades.

4. Use soluções eficientes

As tecnologias escolhidas devem ser eficientes ao resolver problemas de segurança. Além do mais, você deve manter seu sistema operacional e aplicativos de e-mail atualizados garantindo as últimas correções de vulnerabilidades.

Lembre-se:

● Se você não conhece o remetente ou se o e-mail parece suspeito, não abra.

● Use senhas fortes e exclusivas, nunca a mesma para várias contas.

● Habilite a autenticação de dois fatores (2FA), que é uma camada extra de segurança.

● Faça a realização regular de backups para manter os dados seguros e atualizados.

Entenda mais sobre backups e segurança dos dados em nuvem!

Como evitar ataques cibernéticos através do e-mail corporativo

É hora de incluir um sistema de e-mail confiável nas operações da sua empresa.

Queremos te apresentar o Zoho Mail!

A Zoho fornece o Zoho Mail para milhões de usuários em todo o mundo. Eficiente ao resolver seus problemas de negócios e impulsionar a colaboração das equipes, o e-mail é altamente seguro, protegendo os seus dados, operações e mais.

O Zoho Mail, assim como todos os aplicativos da Zoho, conta com políticas rigorosas para segurança, disponibilidade, integridade e confidencialidade dos dados, sempre com atualizações e backups, revisando procedimentos para alinhá-los com as normas de segurança cibernética.

Você terá filtro e proteção anti-spam, suporte humano em português, e jamais os seus dados serão vendidos para anúncios - no Zoho Mail, você não verá anúncios.

Além disso, para manter a proteção em dia, o Zoho Mail passa por auditorias internas periódicas; também facilita auditorias independentes e avaliações completas. O e-mail é criptografado, com autenticação de dois fatores e mais.

Ele faz parte da Zoho Workplace, a suíte de produtividade com 8 aplicativos essenciais para a rotina do seu escritório, todos com absoluta segurança. Além do e-mail corporativo, você terá:

Pacote Office: processador de texto, planilhas e apresentações;

Zoho Cliq, chat corporativo;

Zoho Connect, intranet social corporativa;

Zoho WorkDrive, para armazenamento de arquivos na nuvem;

Zoho Meeting, para hospedagem de videochamadas e webinars;

Tudo isso pelo melhor custo-benefício do mercado!

Se você quer uma proteção completa contra ataques cibernéticos, conte com as soluções Zoho Workplace! Todos os softwares do Zoho Workplace, incluindo o Zoho Mail, atendem a padrões internacionais de segurança.

Comments